Ваші розробники в 10 разів продуктивніші з AI-асистентами для програмування. Зловмисники, що цілять у вашу організацію, теж.

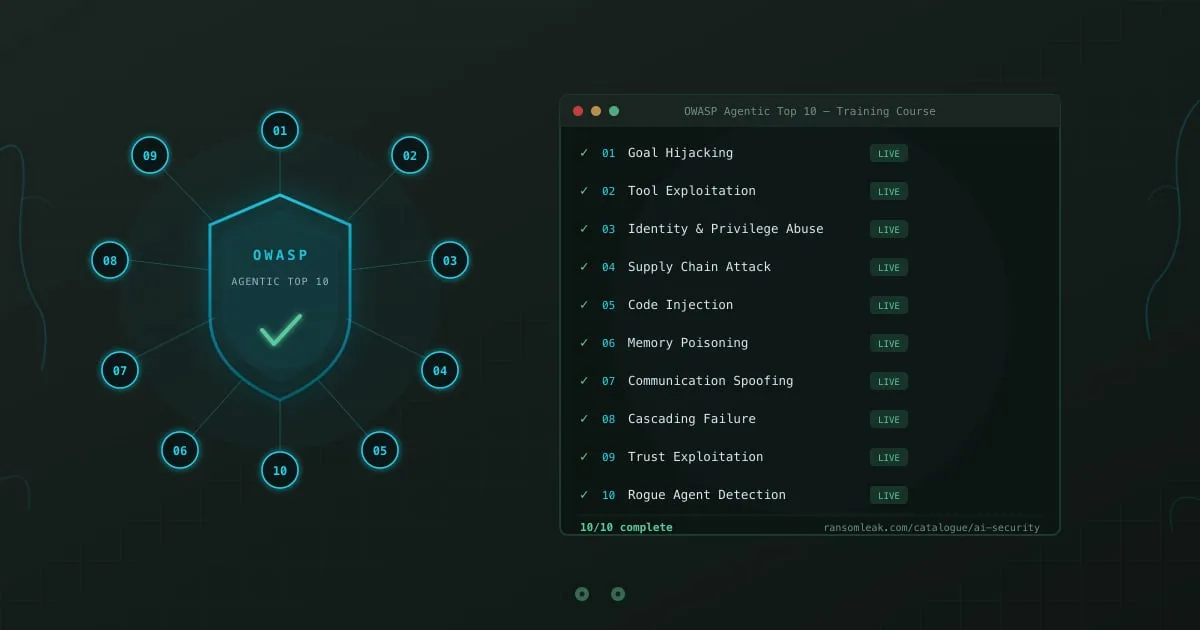

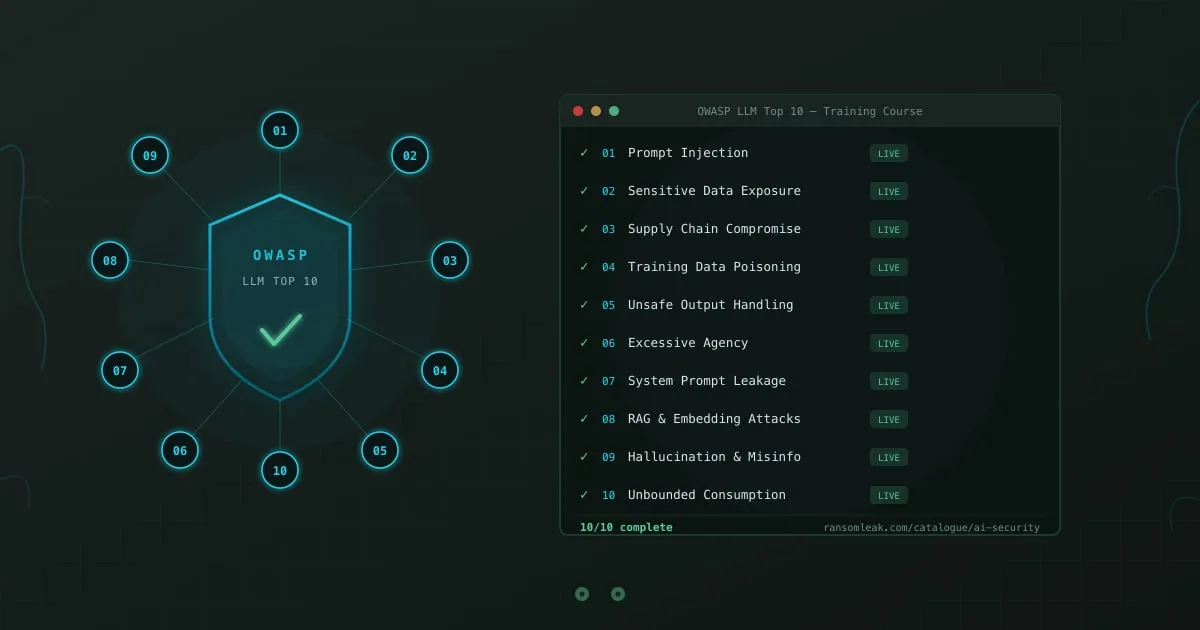

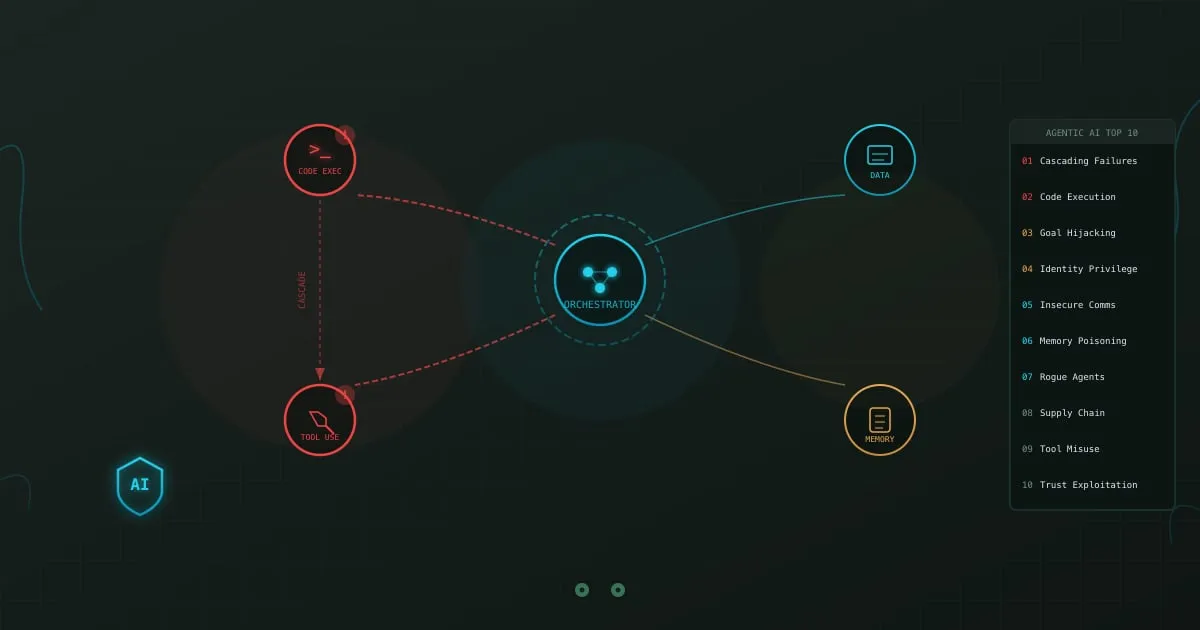

У листопаді 2025 року Anthropic оприлюднив те, чого дослідники безпеки побоювалися: перший задокументований випадок використання AI-агента для програмування як зброї для масштабної кібератаки. Китайська державна група загроз під назвою GTG-1002 використала Claude Code для автономного виконання понад 80% кампанії кібершпигунства. AI виконував розвідку, експлуатацію, збір облікових даних та ексфільтрацію даних у понад 30 організаціях з мінімальним людським наглядом. Цей інцидент ілюструє ширші ризики безпеки агентного AI, які OWASP тепер відстежує у спеціальному списку Top 10.

Це не була теоретична вправа. Це спрацювало.

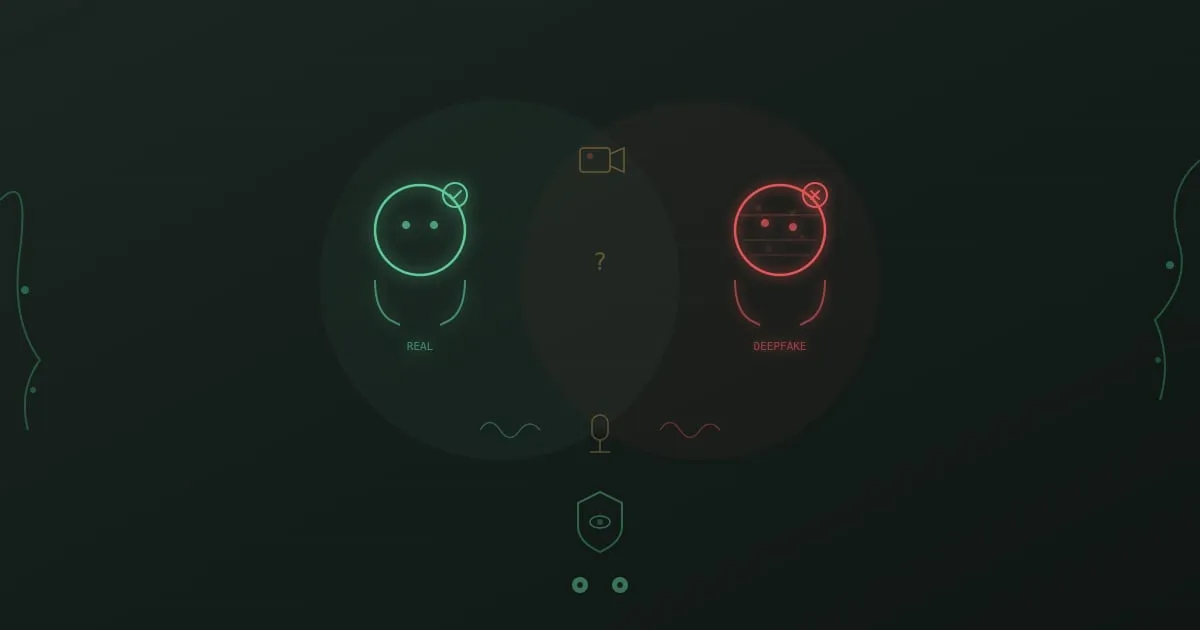

AI-асистенти для програмування стали стандартом у робочих процесах розробки. GitHub Copilot. Amazon CodeWhisperer. Claude Code. Cursor. Ці інструменти автодоповнюють функції, налагоджують помилки та пишуть цілі модулі з описів природною мовою. Розробники, які їм чинять спротив, відстають. Організації, що їх забороняють, втрачають таланти.

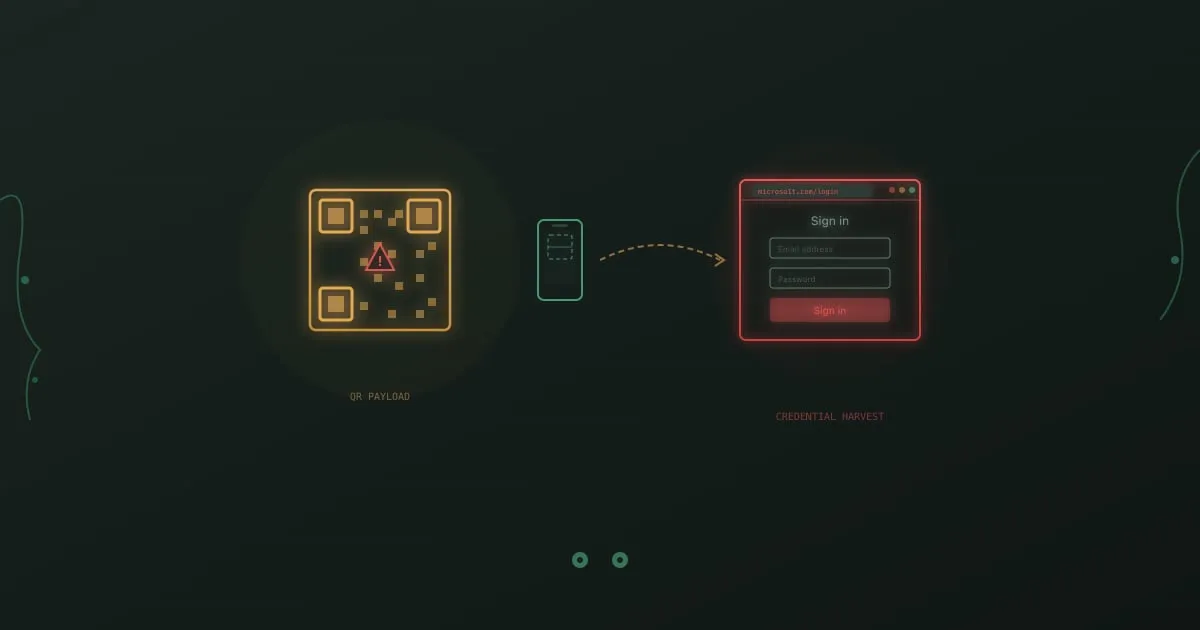

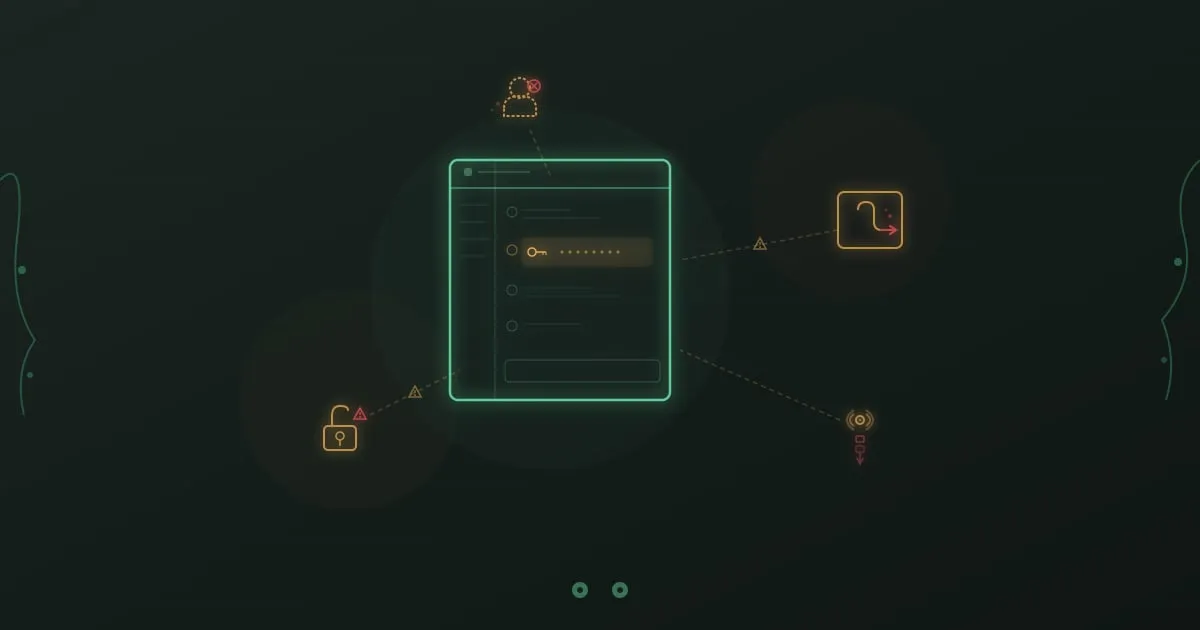

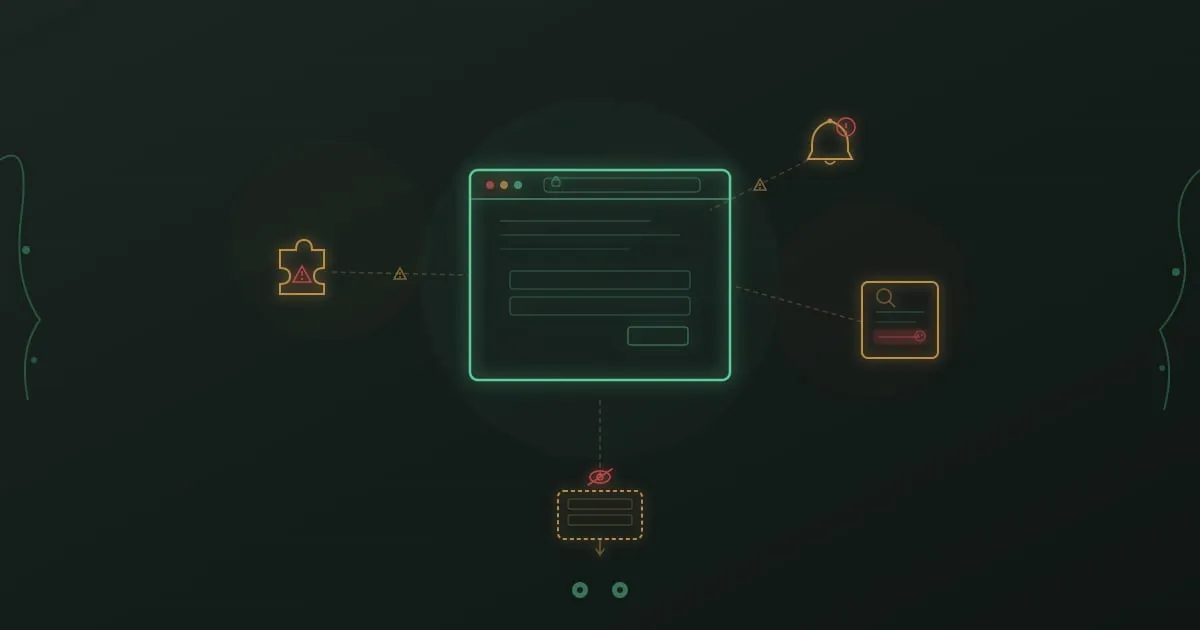

Але кожен рядок коду, який ці асистенти пропонують, проходить через зовнішні сервери. Кожне контекстне вікно, яке вони аналізують, може містити секрети. Кожен промпт, який вони приймають, може бути вектором атаки. Зростання продуктивності реальне. Ризики теж.